Archive for the ‘Fortigate’ Category

Fortigate วิธีการทำ IPsec_VPN

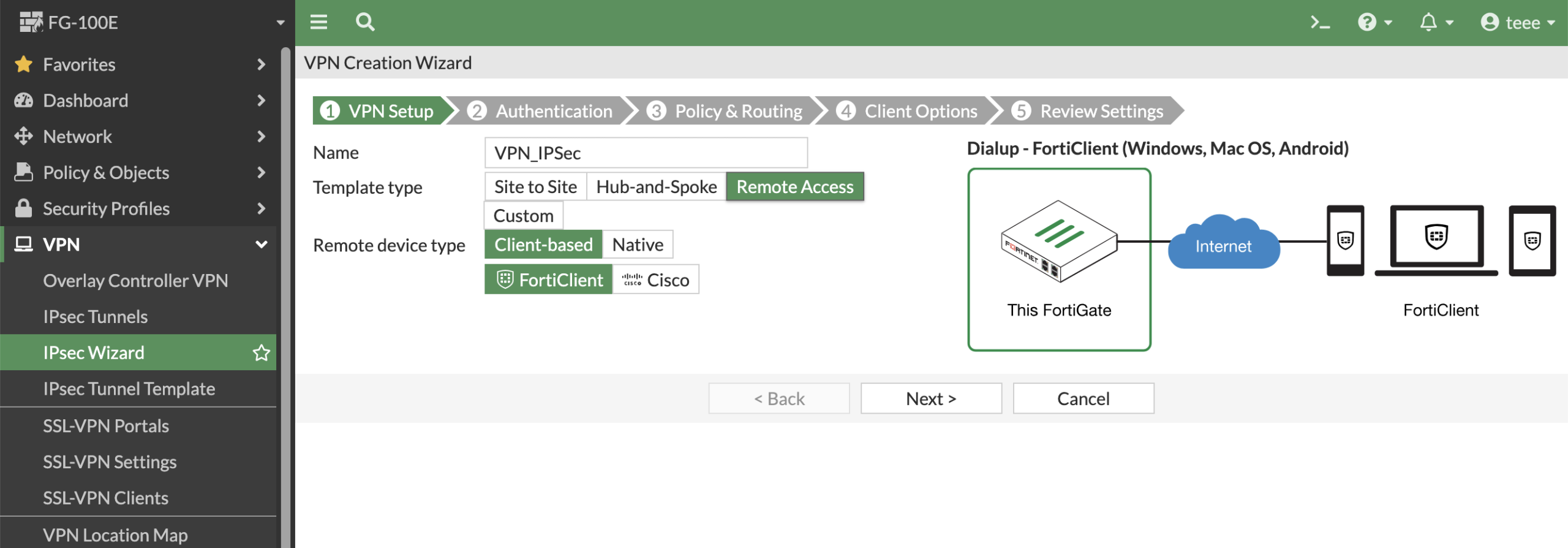

วิธีการสร้าง IPsec บน Fortigate

1. ขั้นแรกให้ไปที่เมนู IPsec Wizard ตั้งชื่อการเชื่อมต่อ และเลือกเป็น Remote Access > Client-based > FortiClient

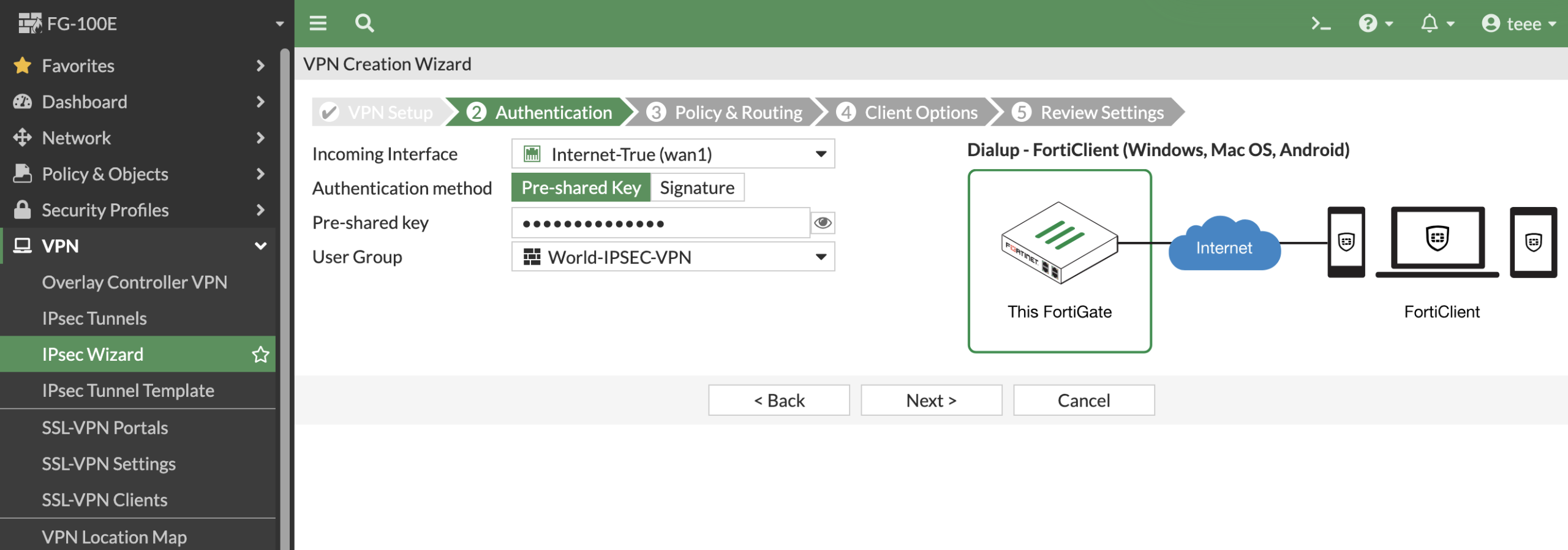

2. ที่ Incoming Interface ให้เลือกขา Wan ที่จะเข้ามาเชื่อมต่อ

และสร้าง Pre-shared Key (อันนี้สำคัญตอนสร้าง Connection จาก Client จดไว้ด้วย)

และเลือก User Group กลุ่มผู้ที่จะเข้ามาใช้งาน ในที่นี้ได้สร้างไว้แล้ว และเพิ่มผู้จะใช้งานเข้ากลุ่มแล้ว

ตัวอย่างการสร้างจาก SSL_VPN

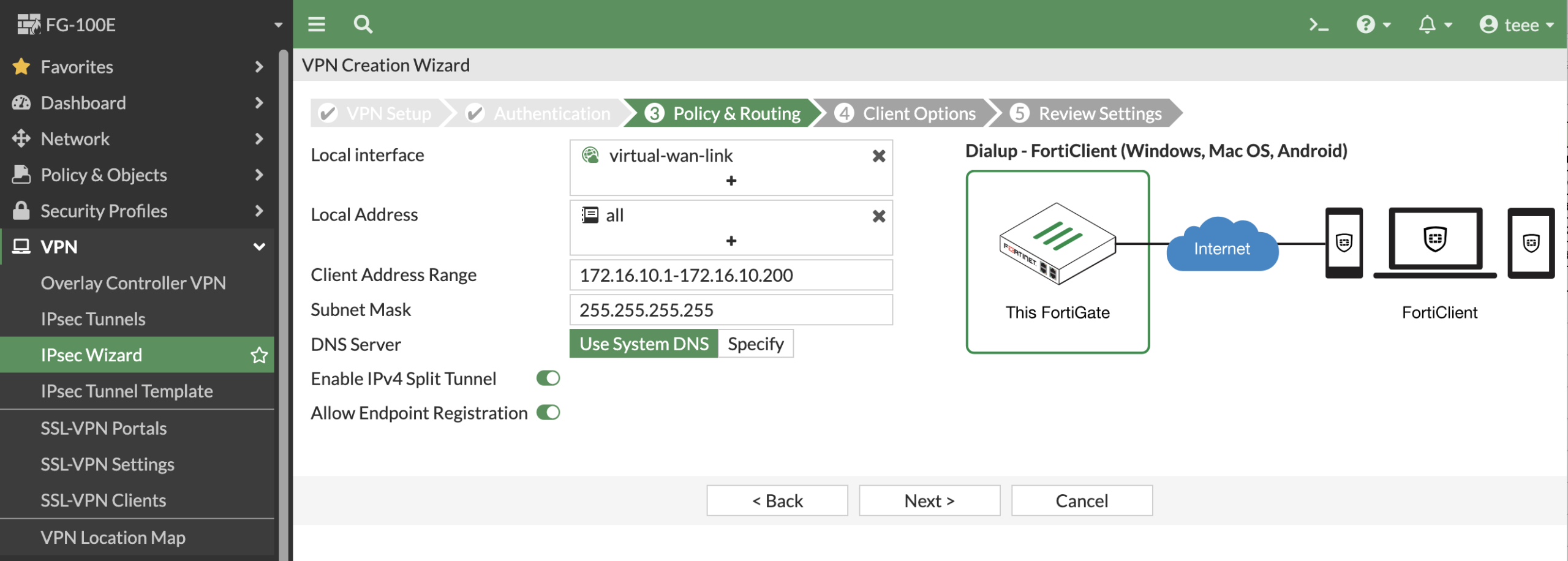

3. เลือก Local Interface ในที่นี้เลือกเป็น ขาของ SD-WAN หรือถ้าใช้งาน Internet จากพอร์ทไหนก็เลือกที่พอร์ทนั้น เช่น WAN ส่วน Local Address เลือก All

ในส่วนของ Client Address Range อันนี้เป็นส่วนของ IP ที่ FortiClient จะได้รับแจกตอนที่เชื่อมต่อเข้ามา

ส่วนอื่นๆไม่ต้องแก้ไขอะไรกด Next ต่อไปเลย

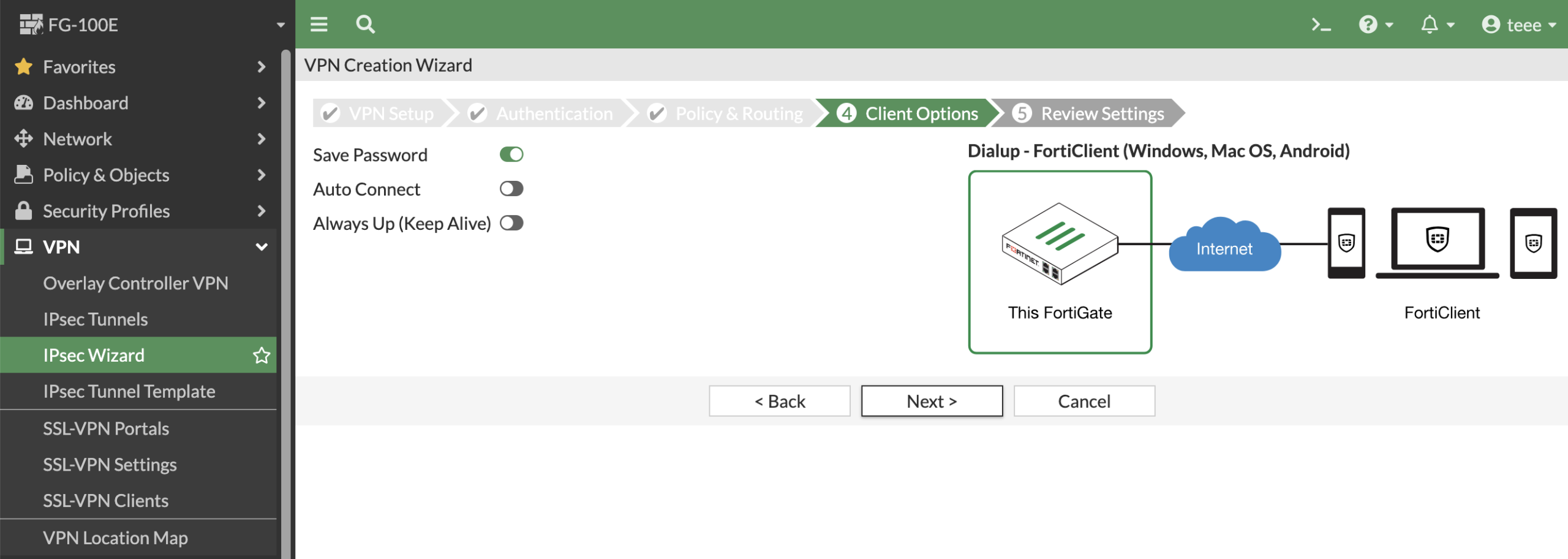

4. อันนี้เลือกว่าจะอนุญาตให้ Forticlient เชื่อมต่อเข้ามาสามารถ Save รหัสผ่านได้ไหม กด Next ต่อไปได้เลย

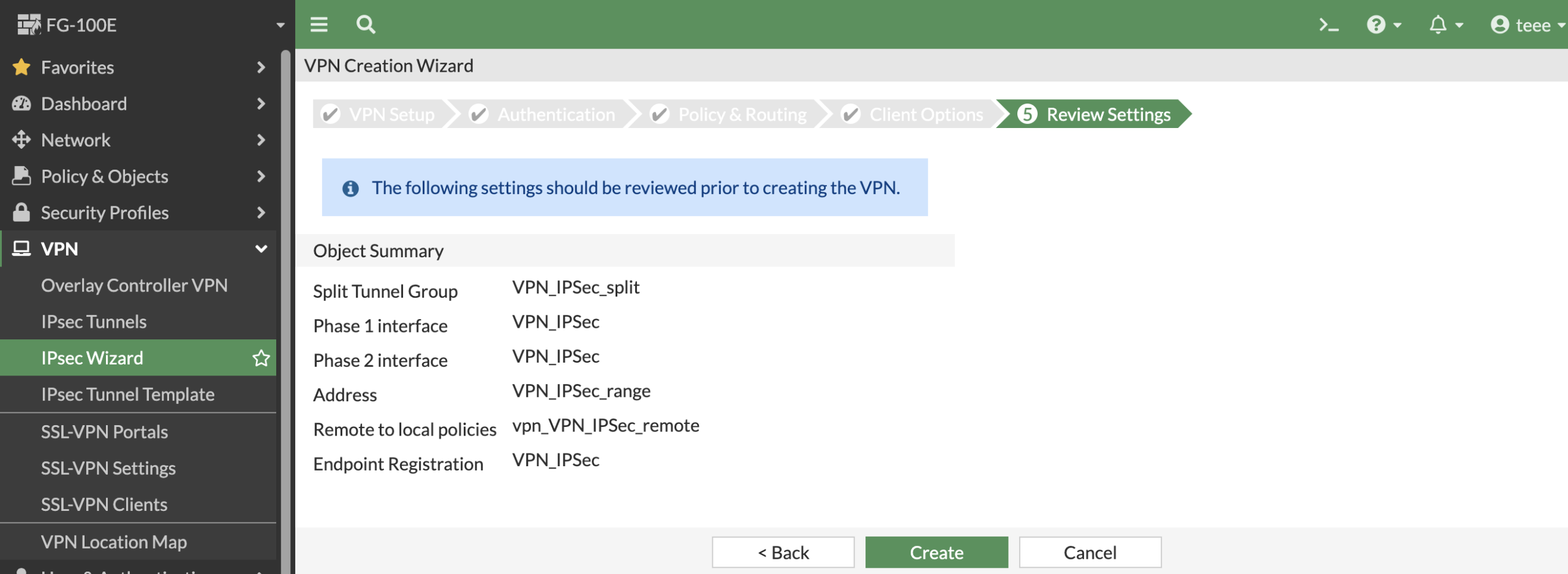

5. ขั้นตอนสรุปภาพรวมของ Config ทั้งหมด กด Create เพื่อสร้าง IPSec Tunnels ได้เลย

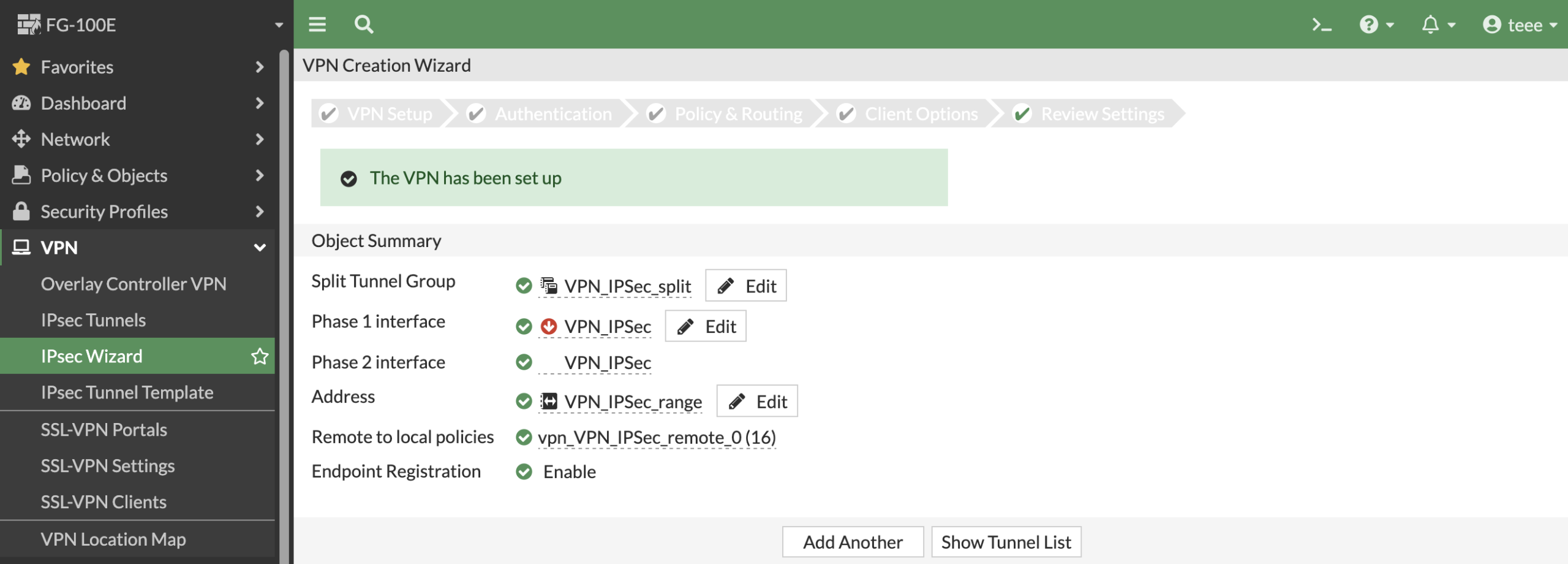

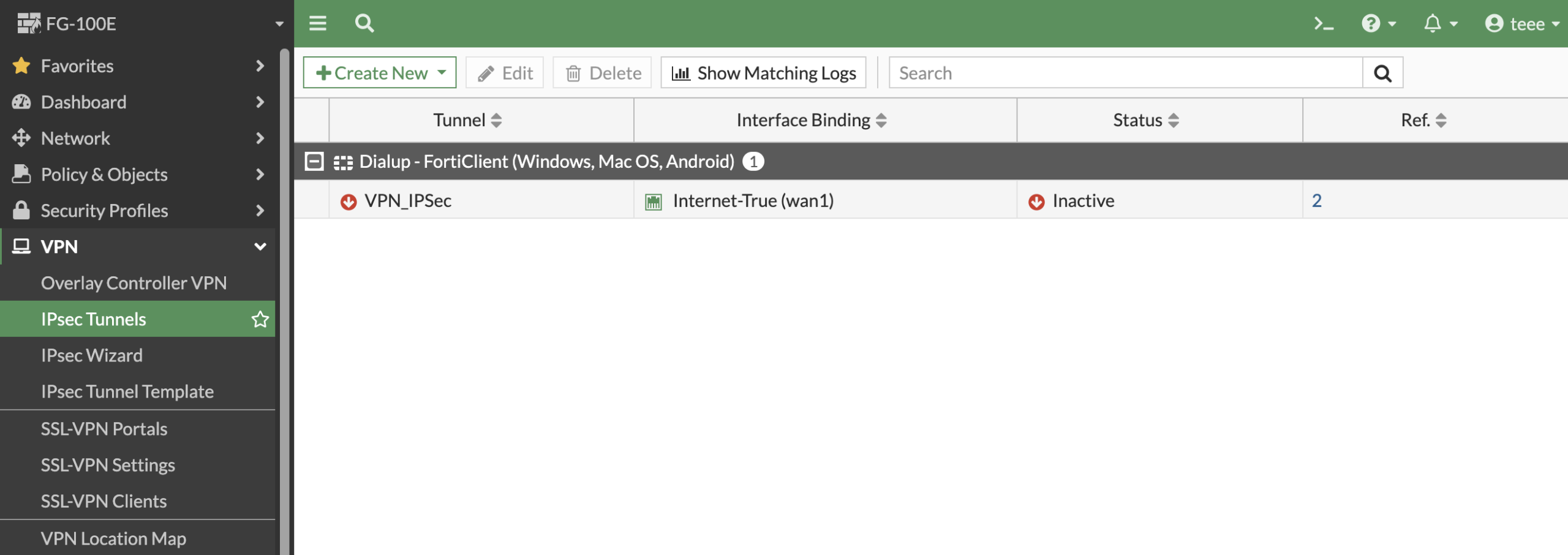

6. หลังจากสร้างเสร็จแล้วก็จะมีให้สร้างเพิ่มไหม ในที่นี้ไม่สร้างเพิ่ม กด Show Tunnel List เพื่อแสดง ที่เราสร้างสำเร็จแล้ว

7. หลังจากที่เราสร้างเสร็จก็จะปรากฏ Tunnel ที่เราเพิ่งสร้างไป

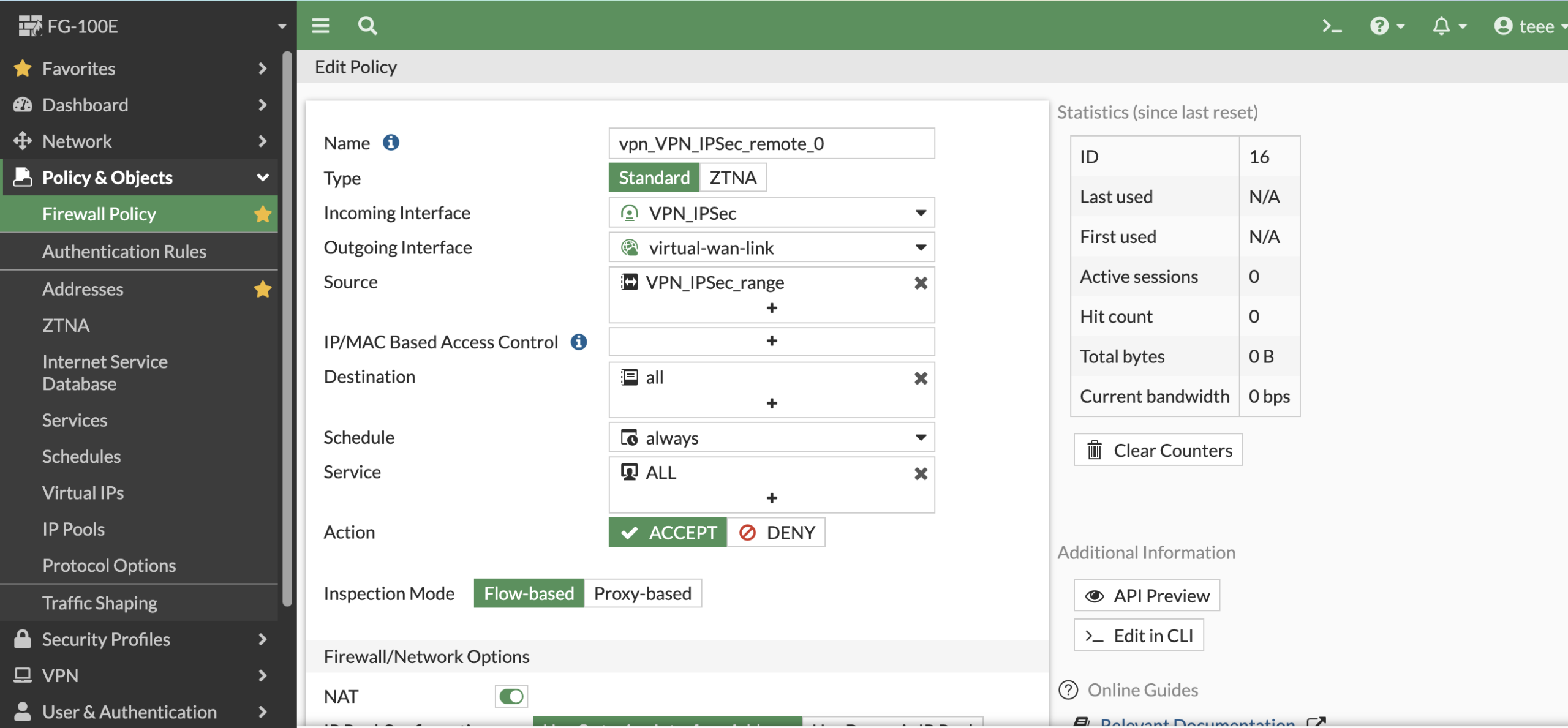

8. ที่ Firewall จะปรากฏ Policy ที่ IPSec Wizard สร้างให้ซึ่งสามารถเชื่อมต่อเข้ามาได้แล้ว

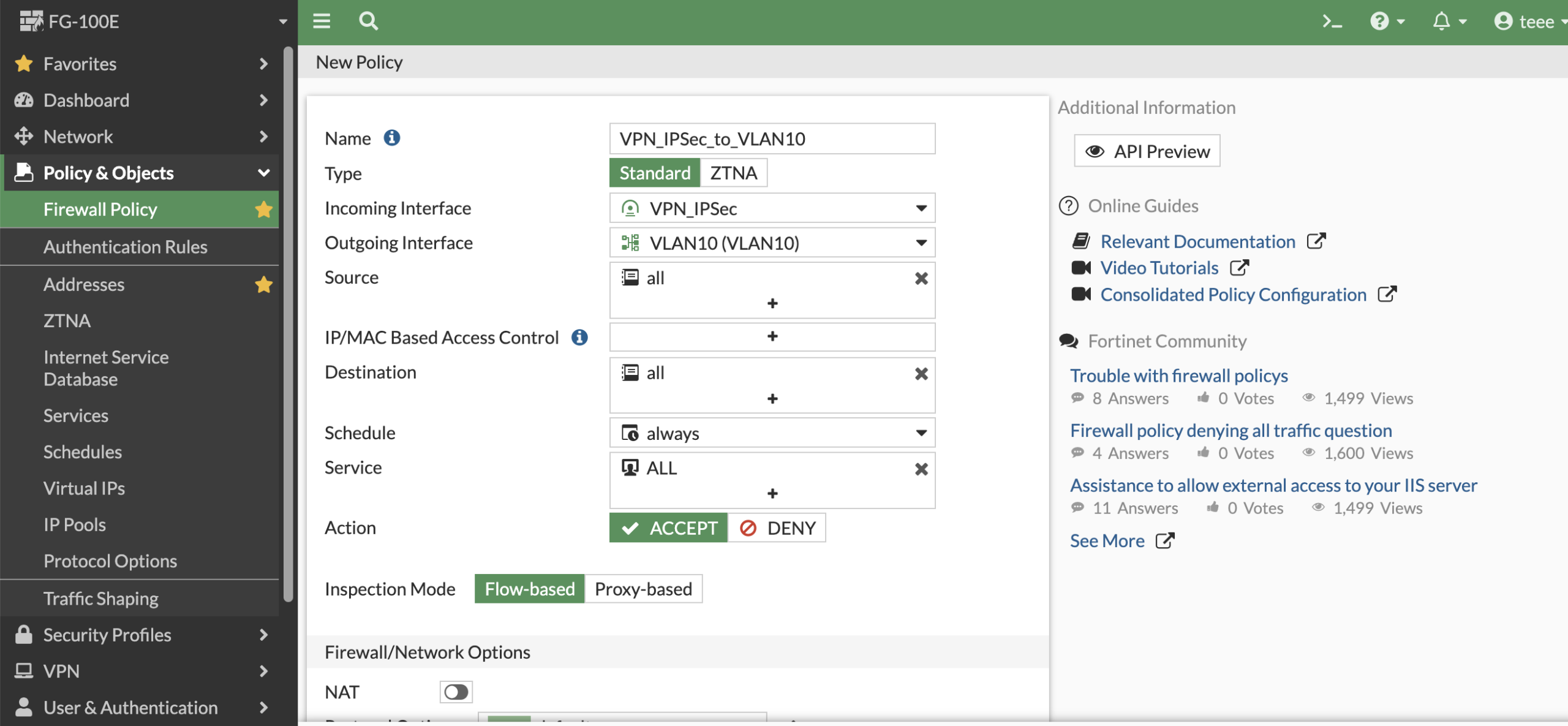

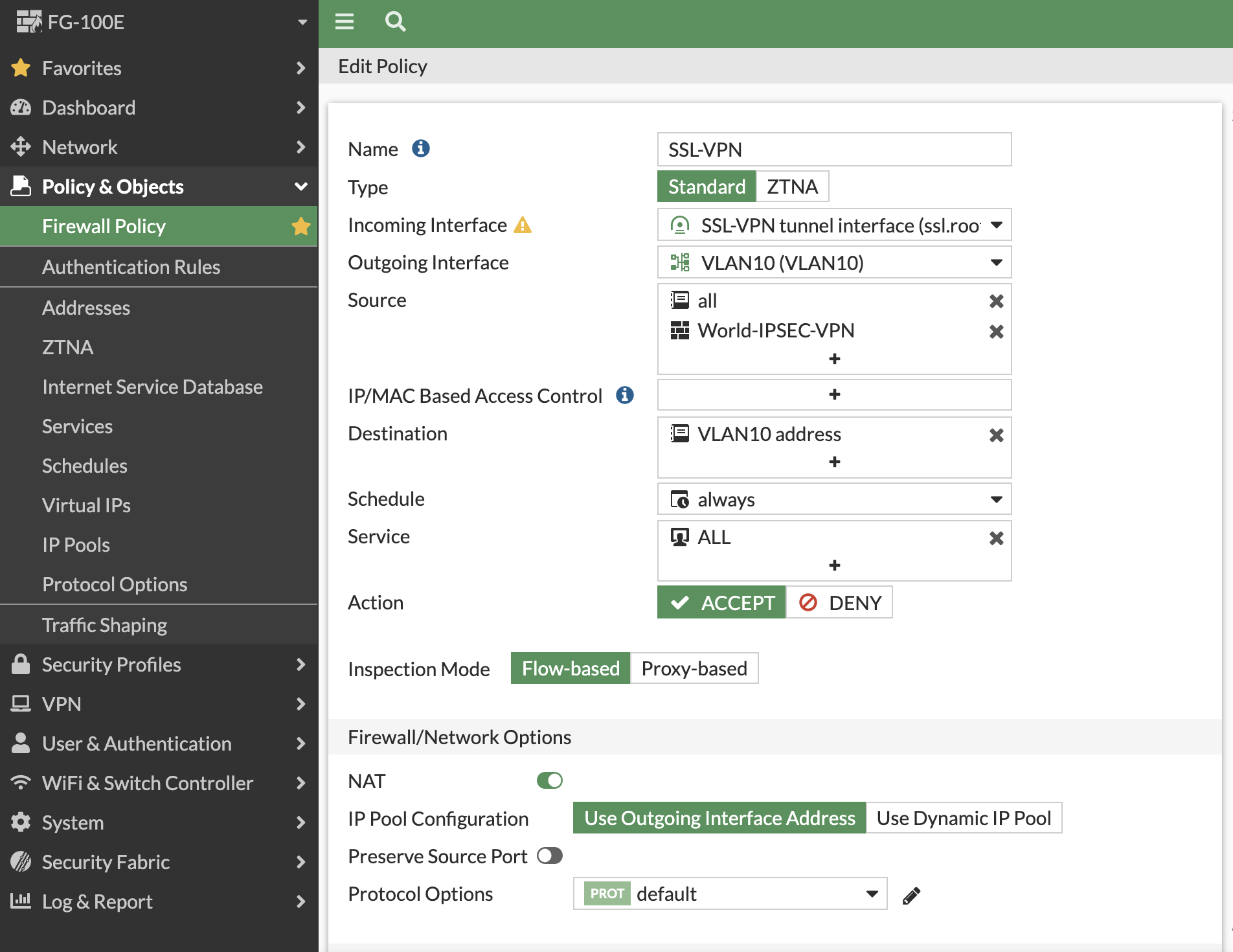

9. จาก Firewall Policy ที่ Wizard สร้างให้ ถ้าเราต้องการจะ Allow เพิ่มเติมเพื่อให้สามารถใช้งานได้อย่างสมบูรณ์ เช่น ในที่นี้ต้องการจะ Allow Vlan10 เพื่อให้สามารถ เข้าใช้งาน Fortigate Management ได้ซึ่งจะอนุญาตให้เฉพาะ Vlan10 เท่านั้นเข้าได้ ไม่อนุญาตให้เข้าจาก Public ก็เพิ่ม Firewall Policy นี้เข้าไปด้วย

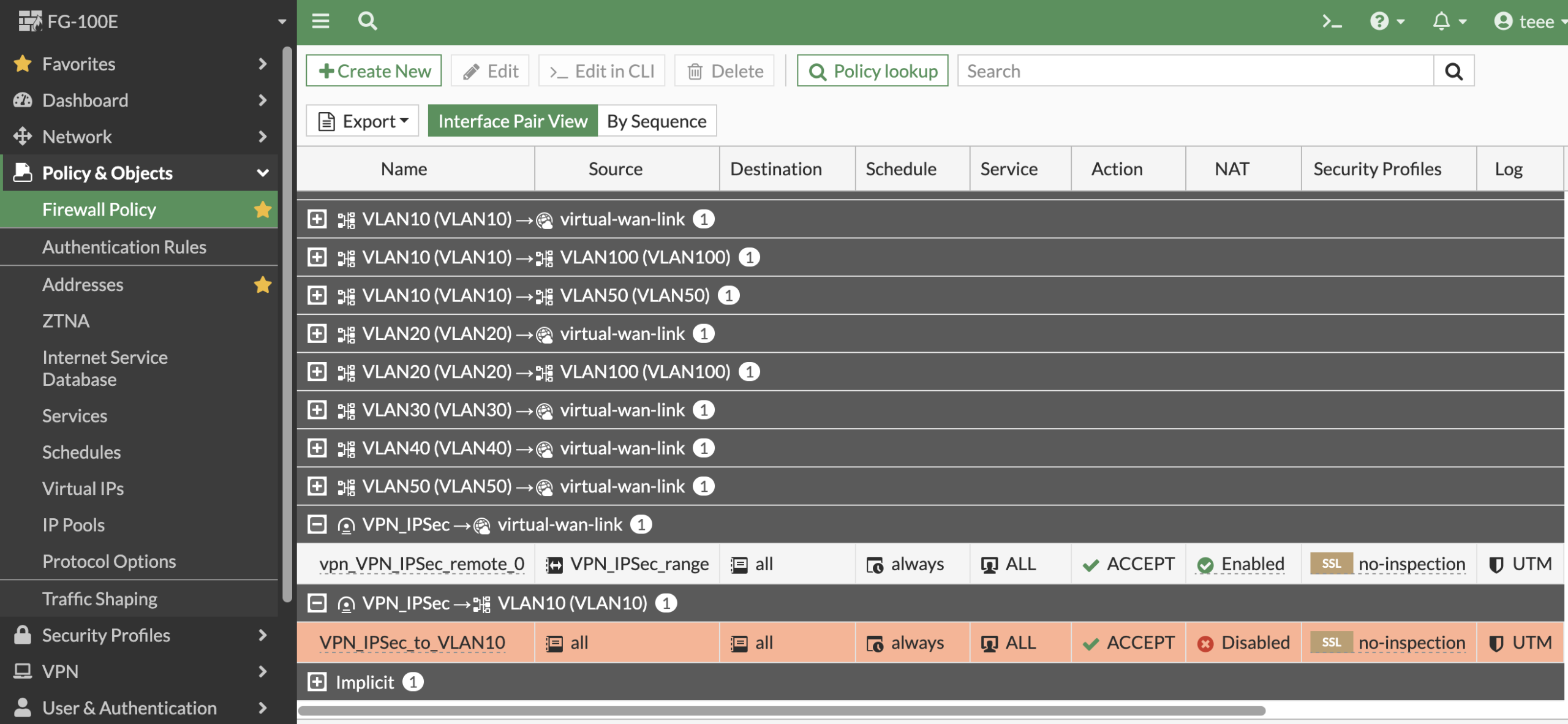

10. สรุป Firewall Policy ที่เกี่ยวข้องกับ IPSec

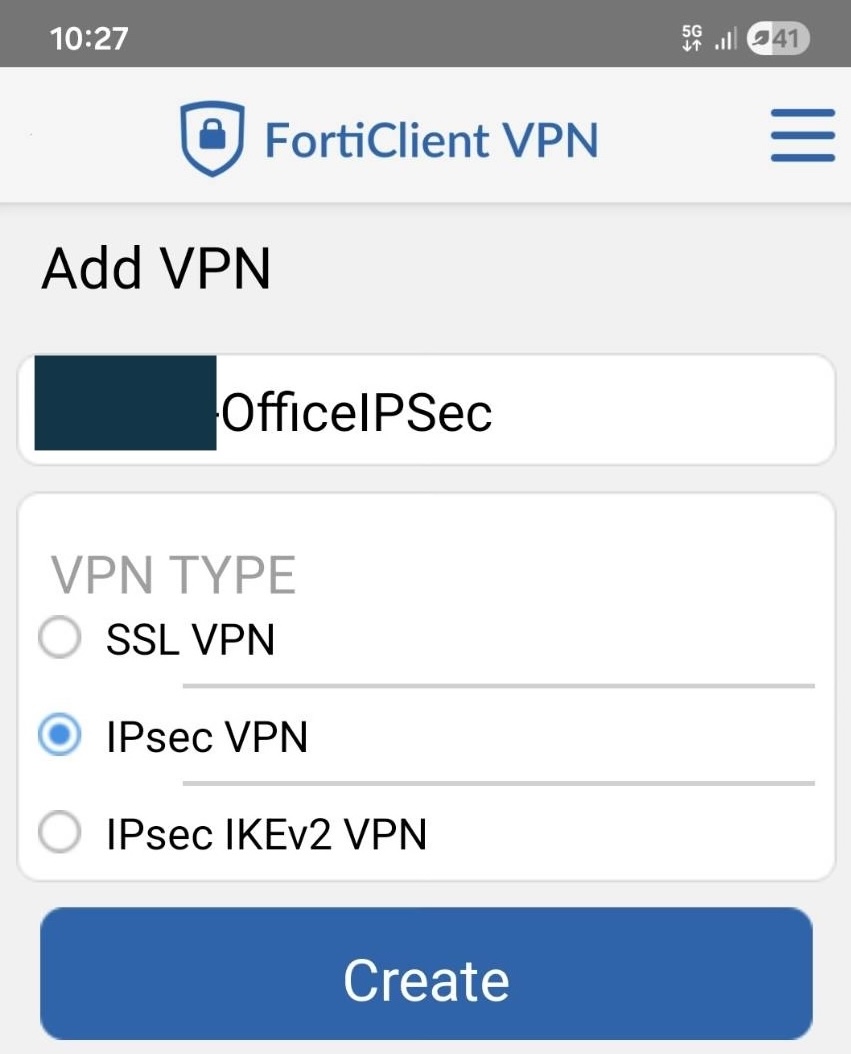

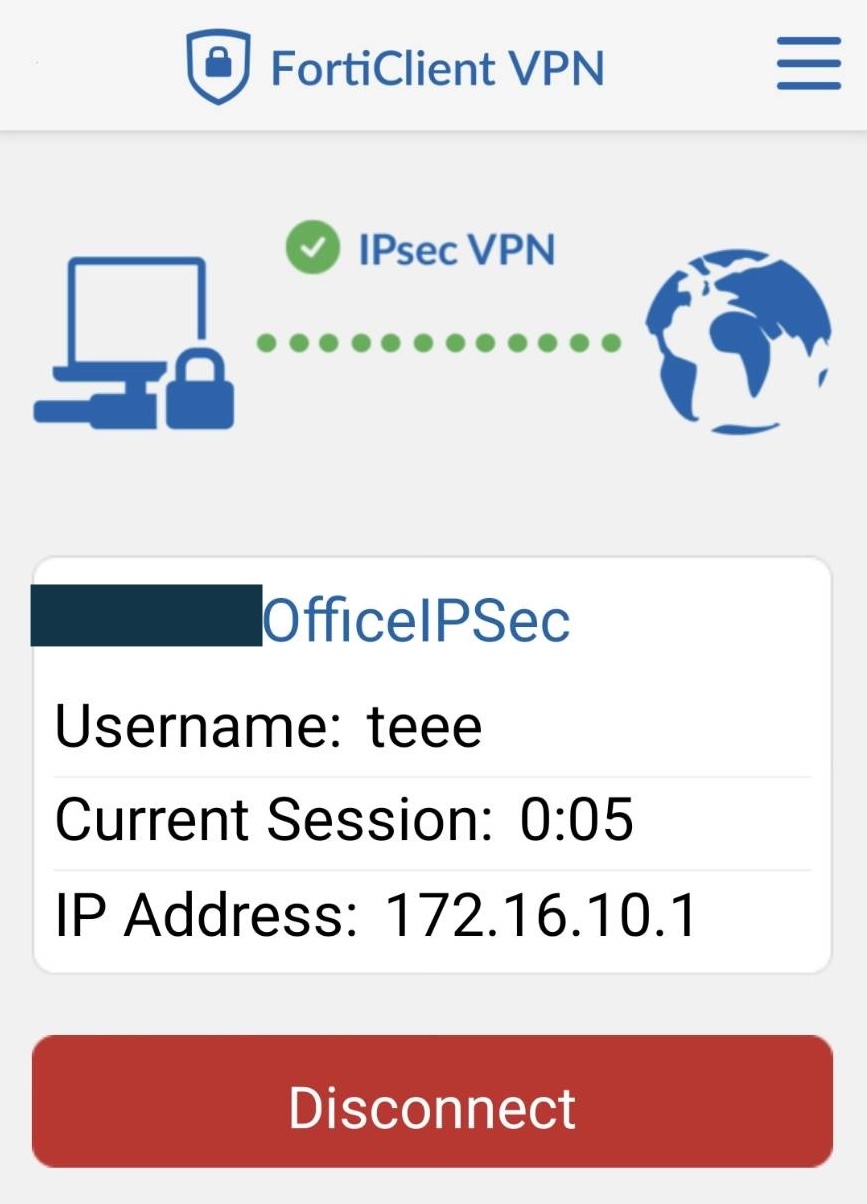

11. ที่ฝั่งของ FortiClient การตั้งค่าเชื่อมต่อ เลือกเป็น IPsec VPN

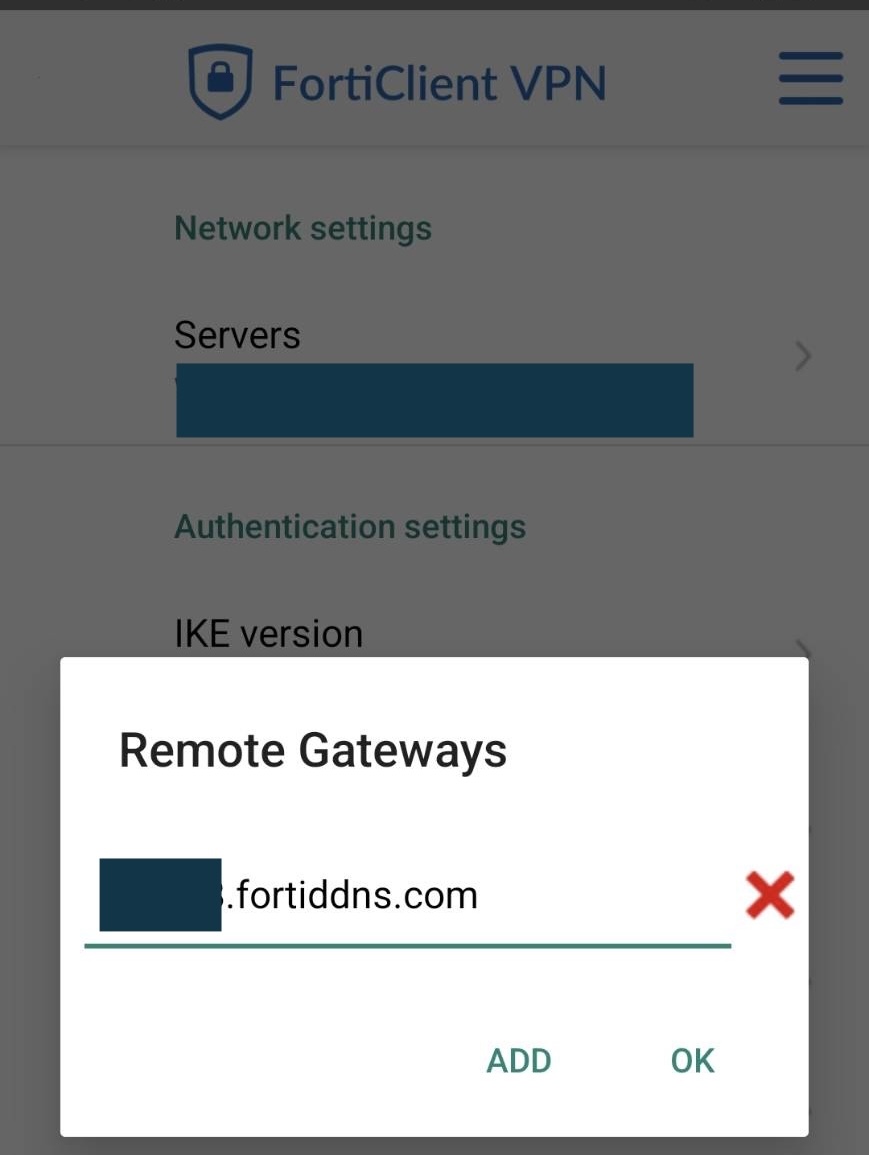

12. ใส่ชื่อ Domain ที่ต้องการจะเชื่อมต่อ

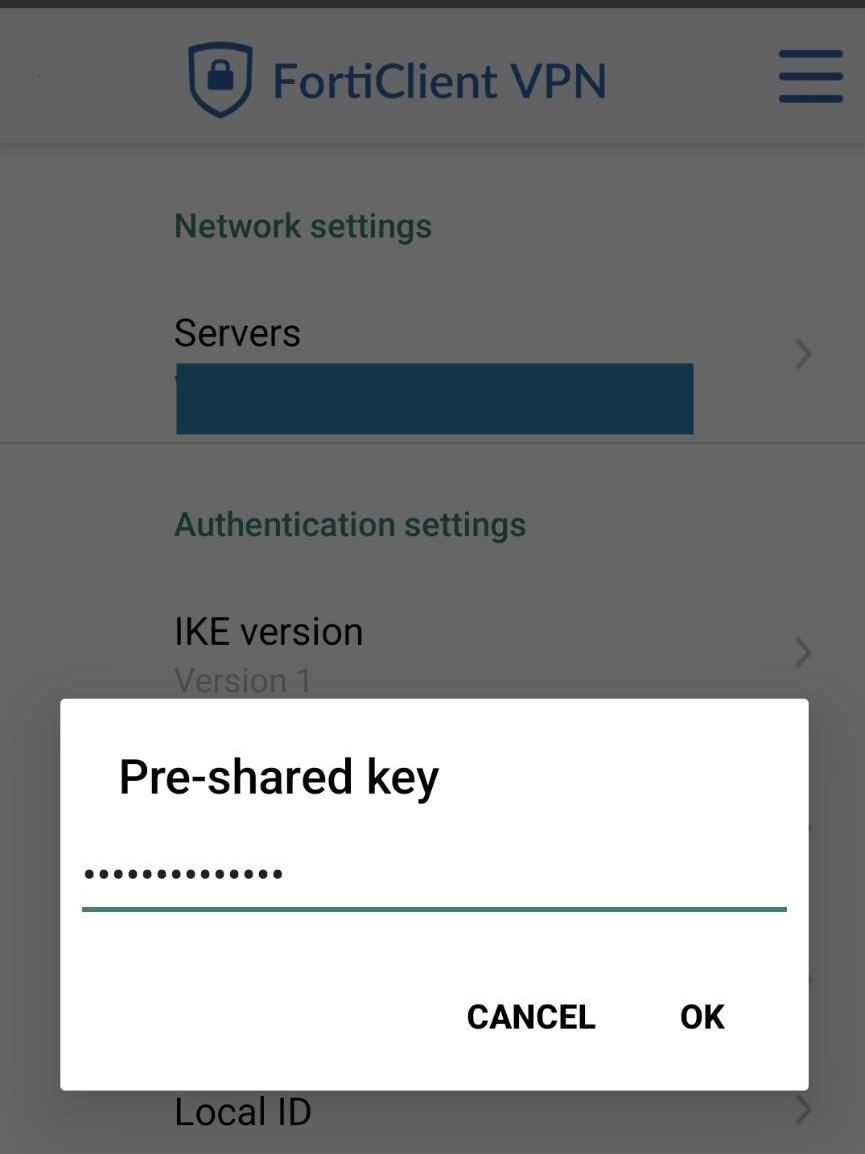

13.ใส่ Pre-sharedKey ที่ตั้งไว้ตามข้อ 2

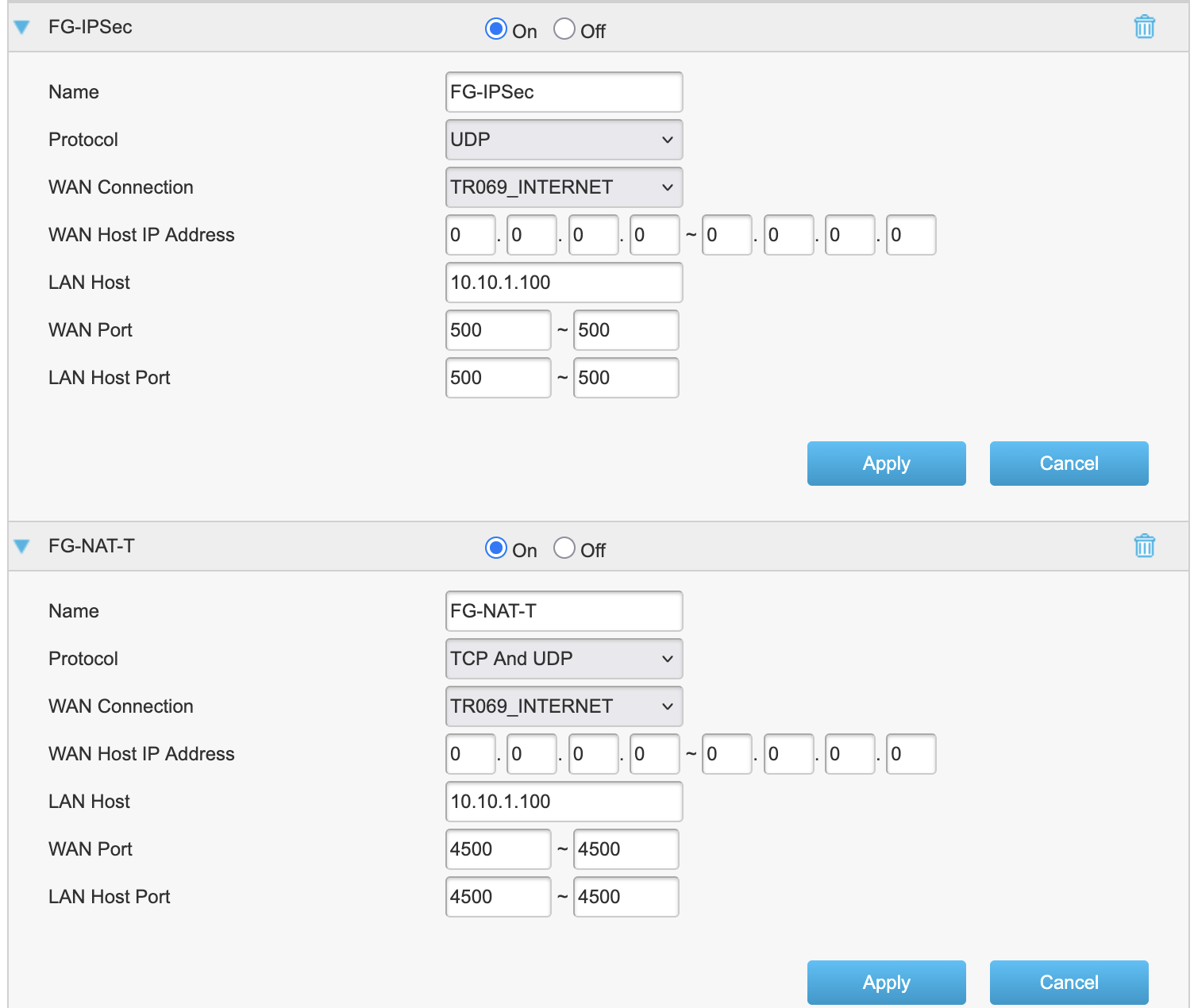

14.ถ้าต่อจาก Router ก็ไป Forward Port มาที่ Fortigate

15. ทดสอบการเชื่อมต่อ

Fortigate วิธีการทำ SSL-VPN โดยใช้งาน Internet บ้าน (True,AIS,NT)

ปัญหาคือ Internet ที่ใช้งานตามบ้านไม่ได้ทำการ Fix IP ไว้ทำให้ได้รับ Public IP ไม่ซ้ำกันทำให้ยากที่จะ เข้าใช้งานจาก Public Interet

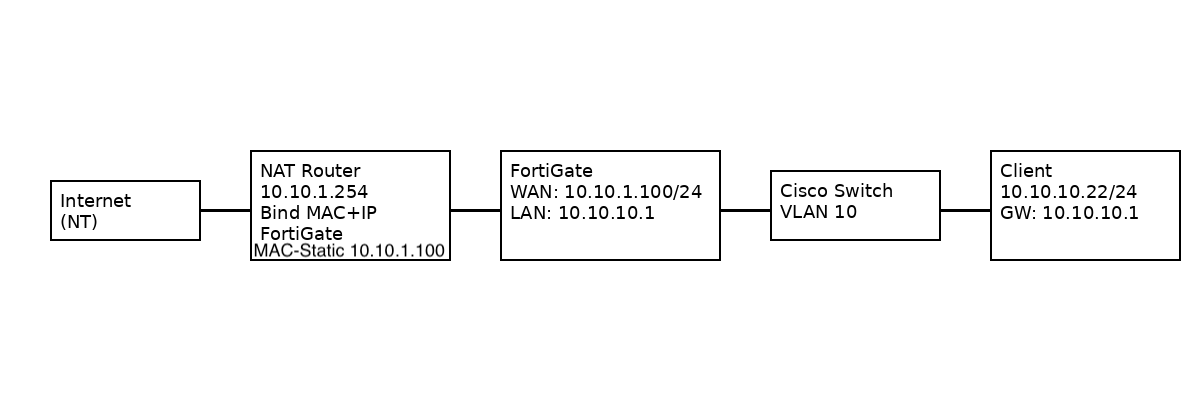

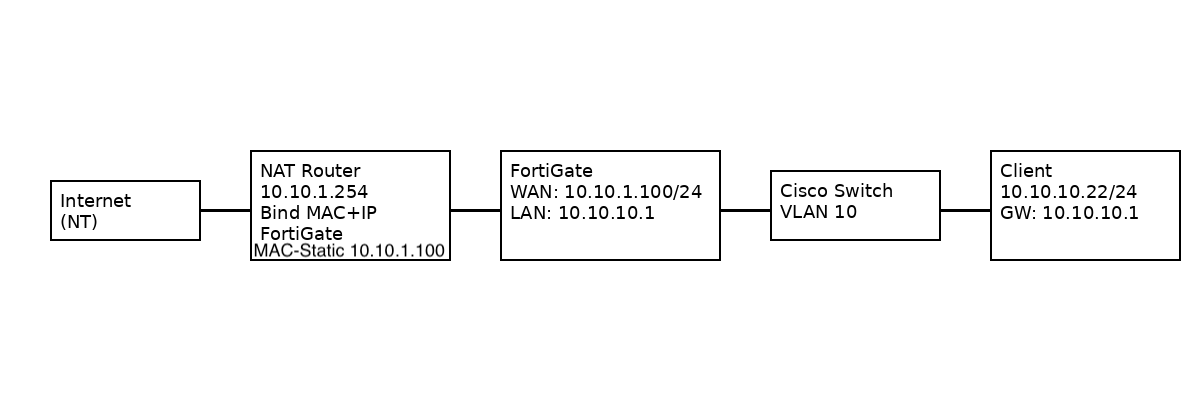

Diagram

ส่วนใหญ่ต้องแก้ปัญหาด้วยการใช้งาน Dynamic DNS ซึ่งต้องสมัครใช้งานเรื่อยๆ เช่น no-ip.com,dyndns.org

แต่ใน fortigate ได้มีบริการ dynamic dns ติดมาด้วย ดังนั้นจะต้องไปเปิดใช้งานเพื่อใช้คุณสมบัตินี้

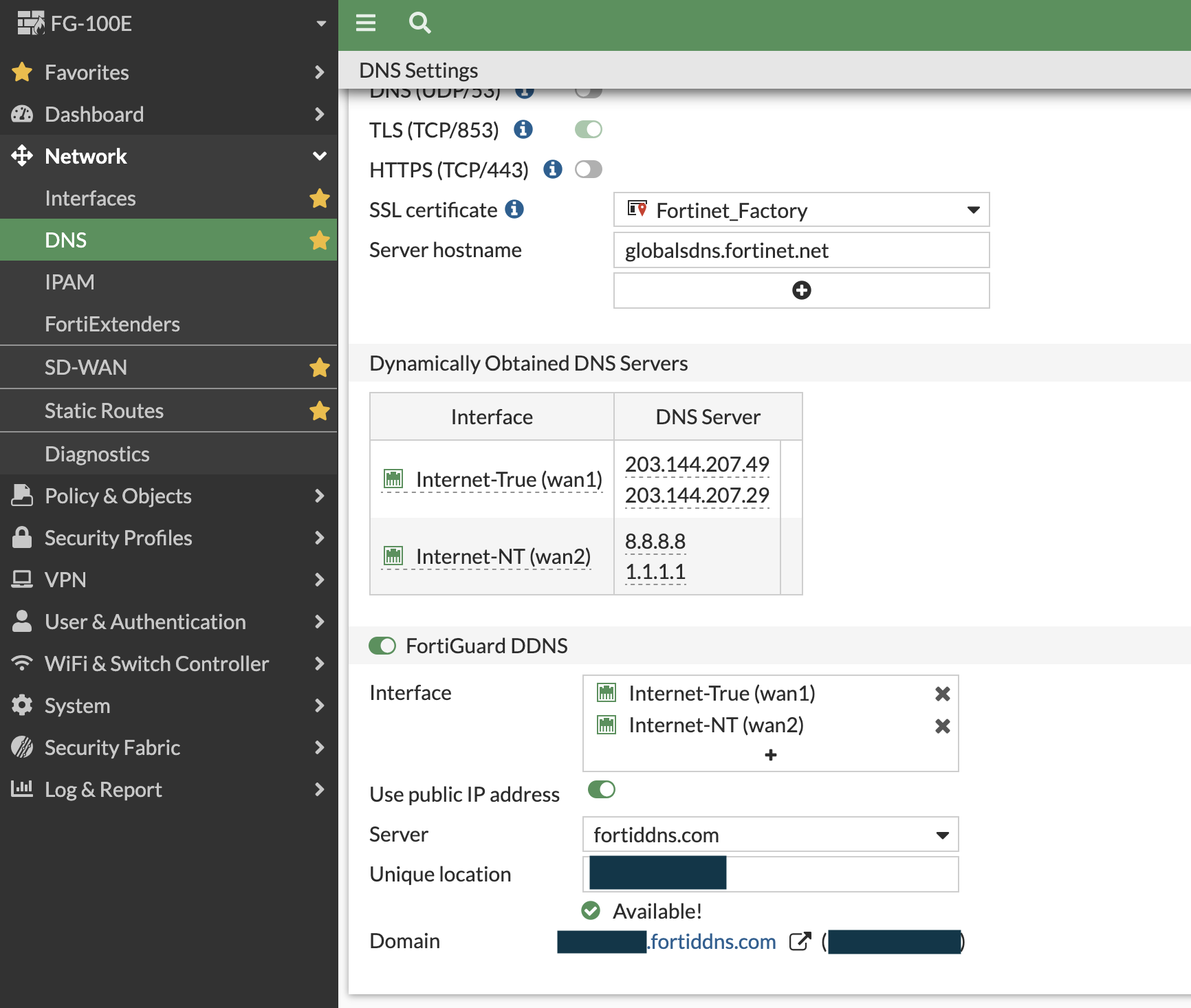

ให้ไปที่เมนู Network > DNS

เปิดใช้งาน FortiGuard DDNS

เลือก Interface ( internet ที่ใช้งานอยู่)

เลือก Server ที่ ทาง Fortigate เปิดให้ใช้บริการ

Unique location (พิมพ์ชื่อที่ต้องการใช้งานโดยจะไม่ซ้ำกับชื่ออื่นๆที่ใช้งานไปแล้ว)

จากนั้นก็จะได้ ชื่อที่เราตั้ง . ตามด้วย Domain DDNS ที่ Fortigate ให้ใช้งานได้ พร้อมแสดง Public IP ของเราที่ใช้งาน

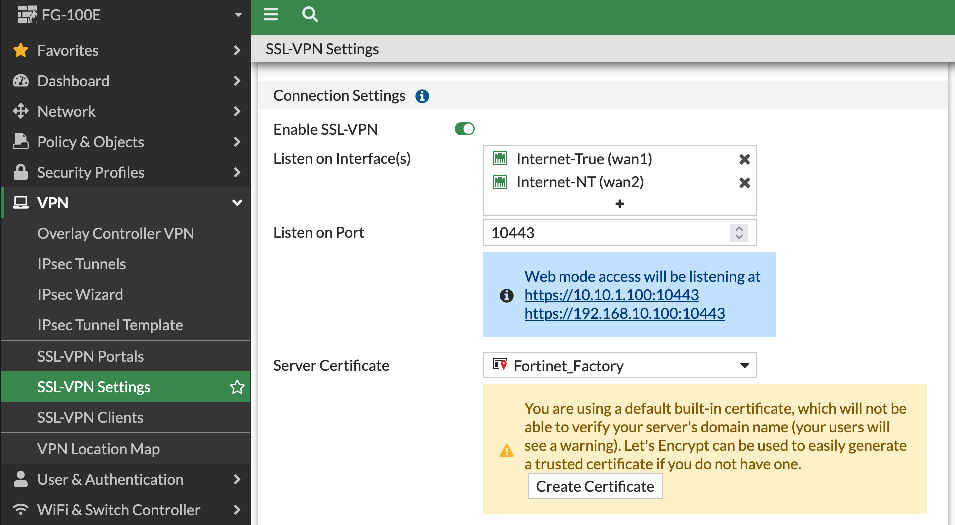

จากนั้นก็ไป Forward Port บน Router และ กำหนด VPN SSL Port ที่เราต้องการใช้งานในที่นี้จะกำหนดให้เป็นพอร์ท 10443

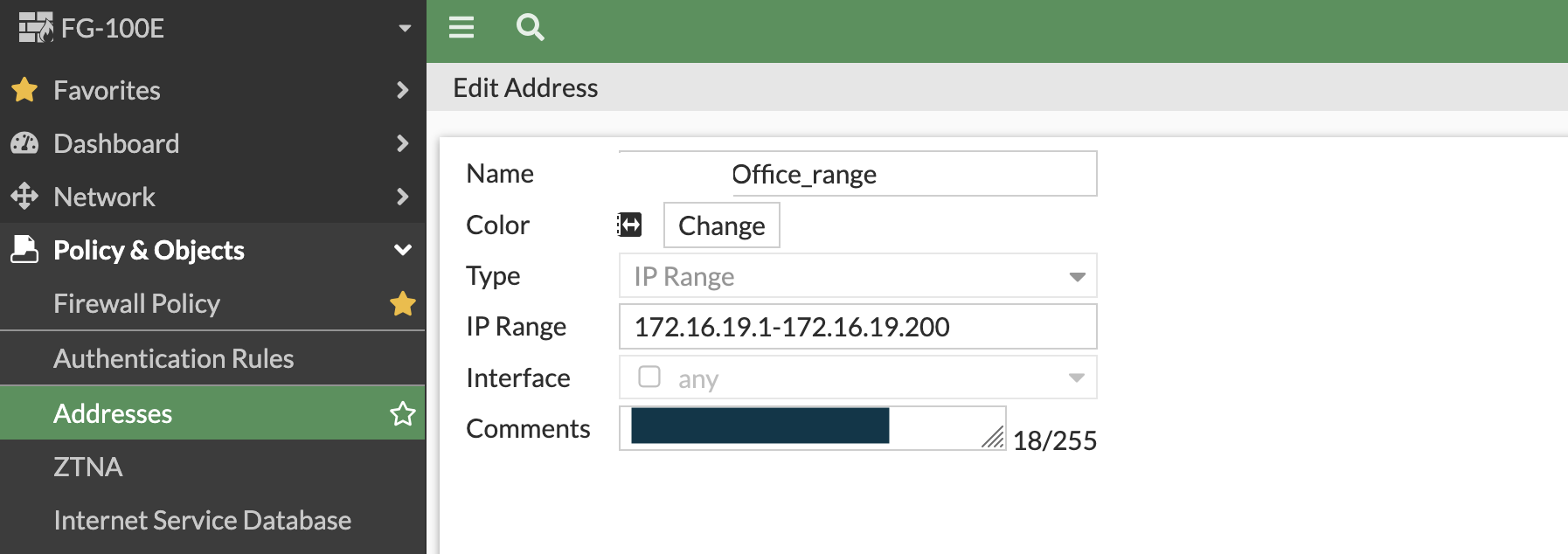

ไปสร้างกลุ่ม IP Address สำหรับใช้งาน VPN ว่างต้องการ Range IP เท่าไหร่ โดยสามารถใช้งาน Default ที่ระบบ

สร้างให้หรือสร้างเองก็ได้ ในที่นี้จะกำหนดเอง ตามรูป

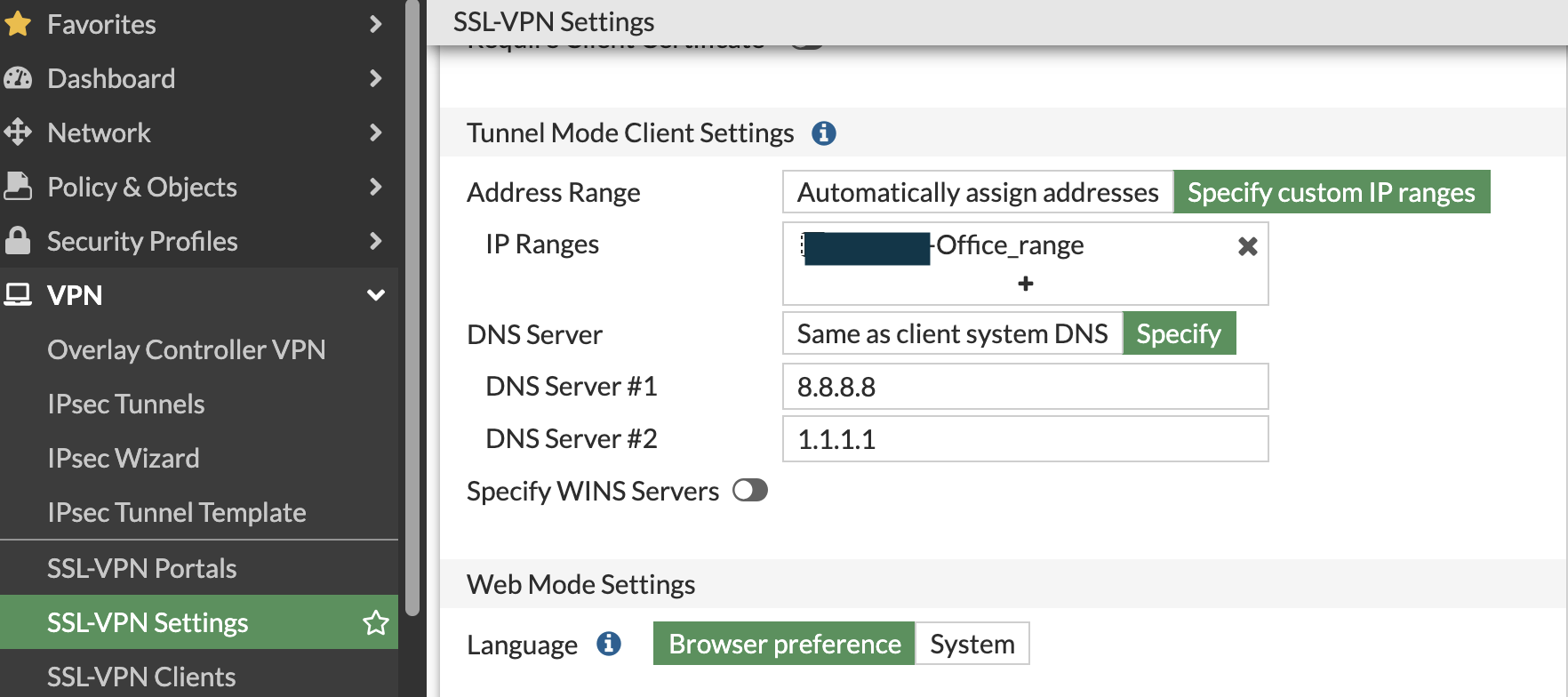

ไปเพิ่มบน VPN Setting ด้วย

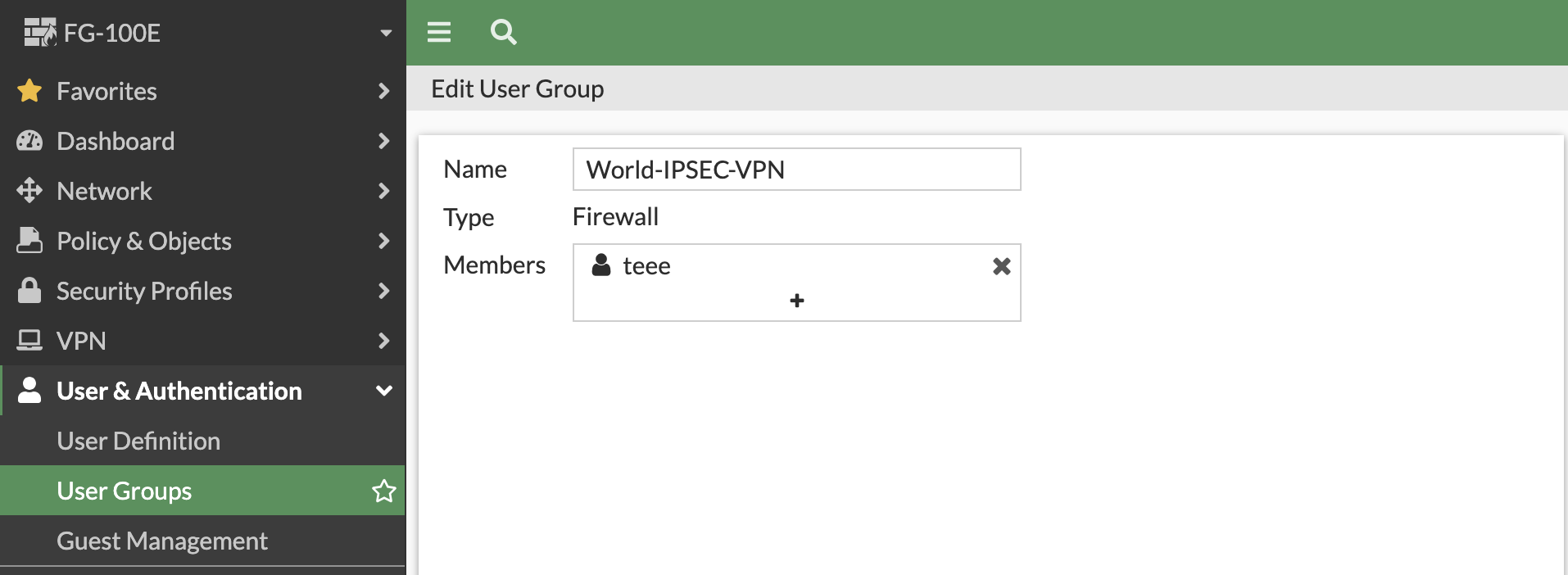

จากนั้นไปสร้างกลุ่มที่จะ VPN เข้ามาใช้งาน และ Account ที่จะใช้งาน Login

ชื่อกลุ่มตั้งเป็นชื่ออะไรก็ได้ และเลือกสมาชิคเข้ากลุ่มที่ต้องการใช้งาน vpn

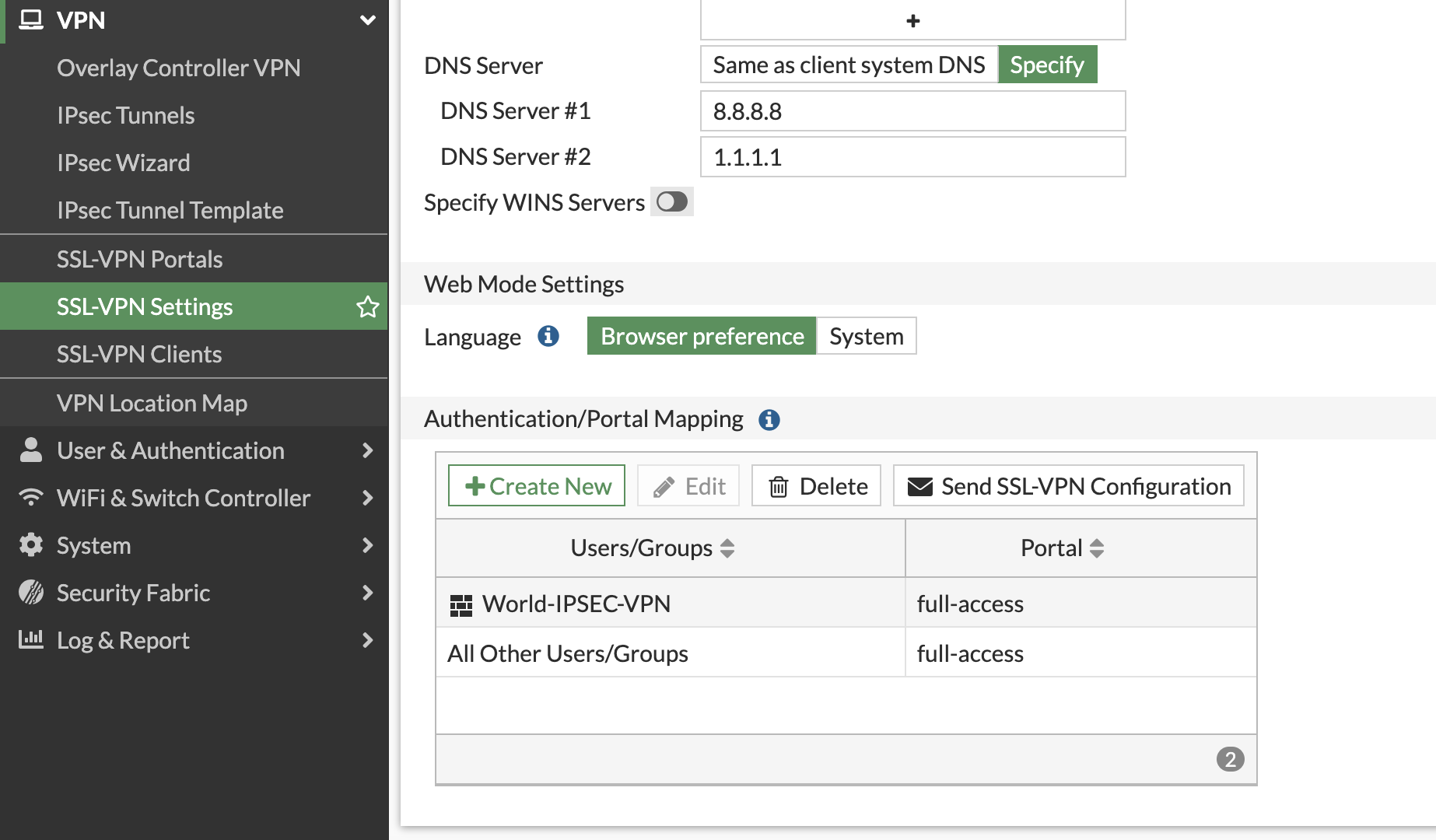

ไปเพิ่มกลุ่มนี้ใน Authentication/Portal Mapping ด้วย

หลังจากตั้งค่า VPN Setting เสร็จแล้วก็ให้ไปตั้งค่าที่ Firewall Policy เพื่ออนุญาตให้ VPN เข้ามา

Outgoing Interface คือ VLAN ในออฟฟิศ VLAN10-10.10.10.0/24 ตาม Diagram

Destination ก็ใส่เป็น VLAN10

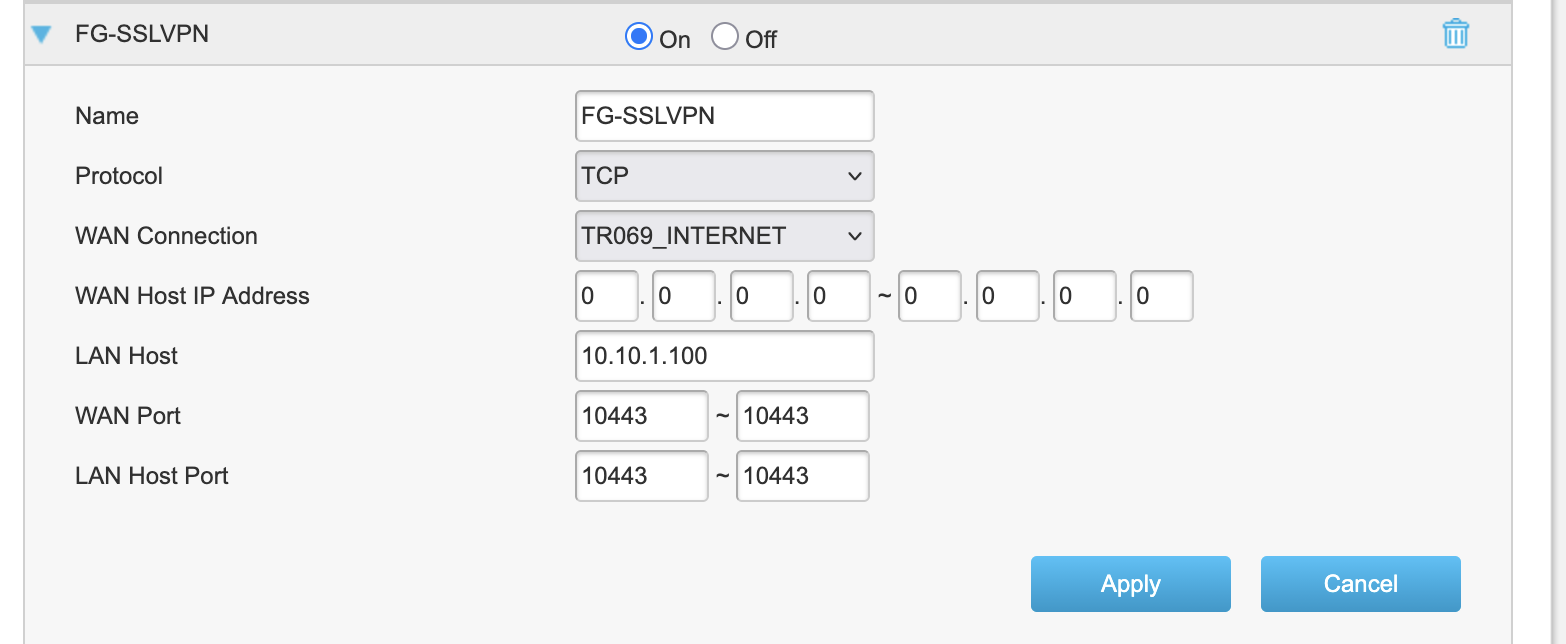

สุดท้ายอย่าลืมไป Forward Port จาก Router เพื่อใช้งาน พอร์ท 10443 ตามที่ตั้งค่า ไว้ใน VPN Setting

LAN Host คือ IP ของ Fortigate ขา WAN ที่ต่อจาก Router เพื่อออก Internet

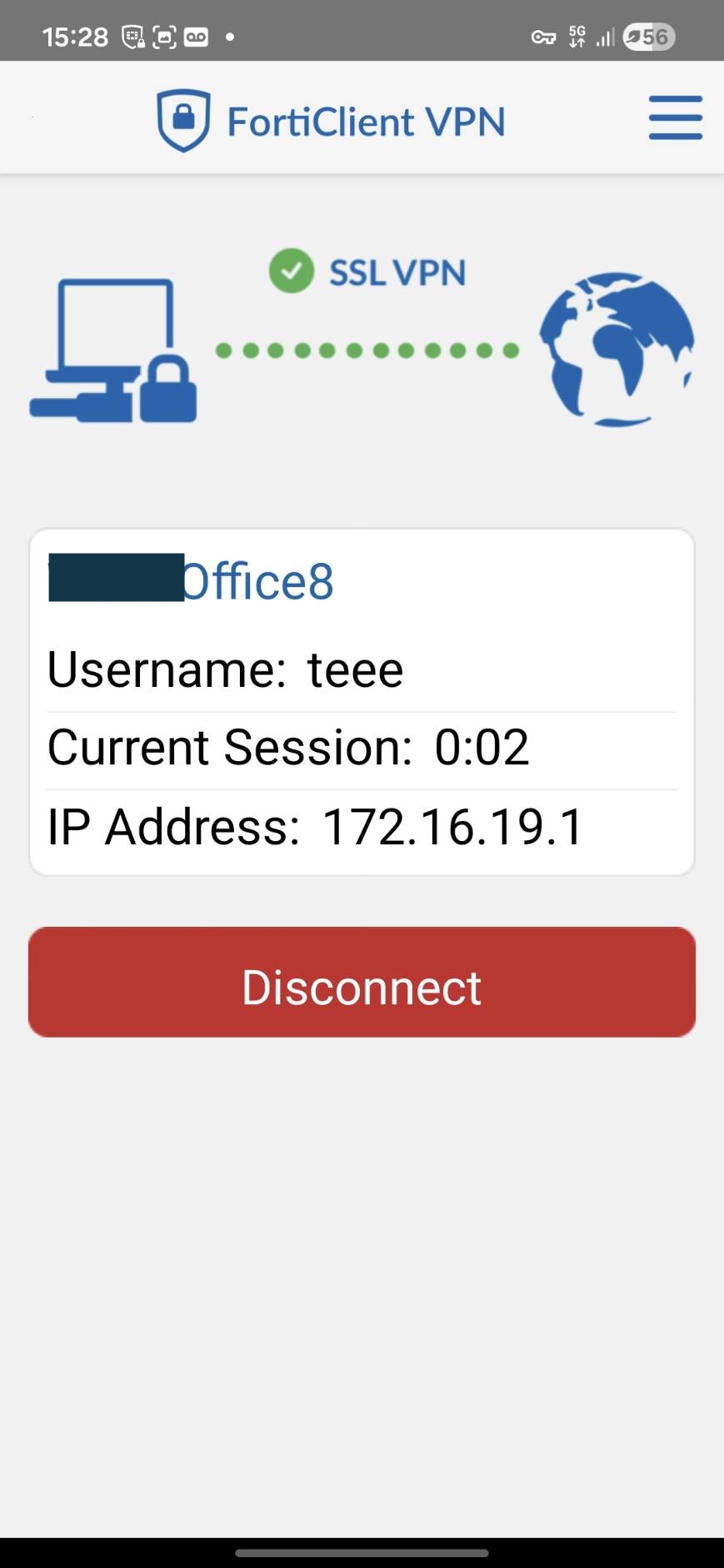

หลังจาก Forward Port เรียบร้อยแล้วก็ทดสอบการใช้งาน โดยไป Download Fortinet Client มาติดตั้งและลองทดสอบต่อ VPN

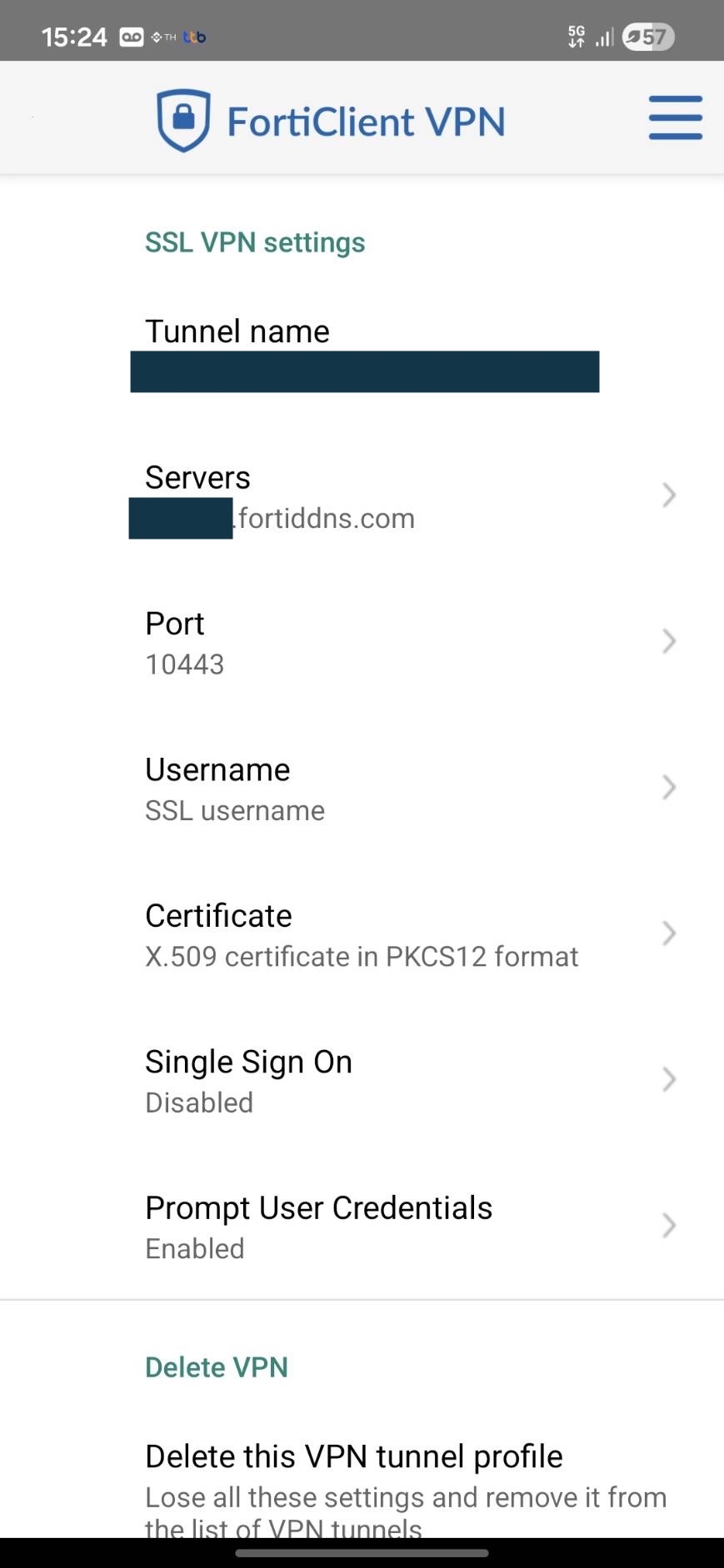

สร้าง VPN Connection Name ตามชอบ

Server : ใส่เป็นชื่อที่ได้จองไว้ตอนเปิด FortiGuard DDNS. เสร็จแล้ว Save แล้วลองเขื่อมต่อดู

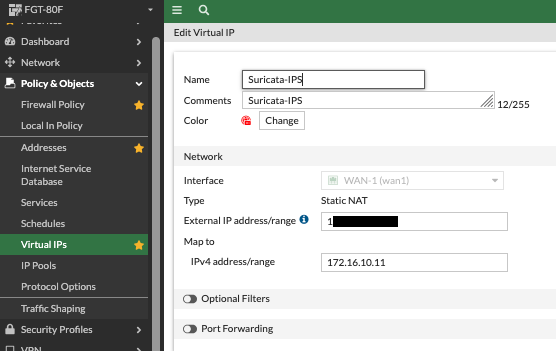

การ Map External Public IP ไปที่ Internal Server IP

การ Map External Public IP ไปที่ Internal Server IP เพื่อให้ Server

สามารถเข้าใช้งานได้จาก Internet และสามารถนำ IP Public ไป Map DNS เพื่อเข้าใช้งานผ่าน Domain Name ได้ขั้นแรกให้ทำการ Map External Public IP Address กับเครื่อง Server ของเราก่อน

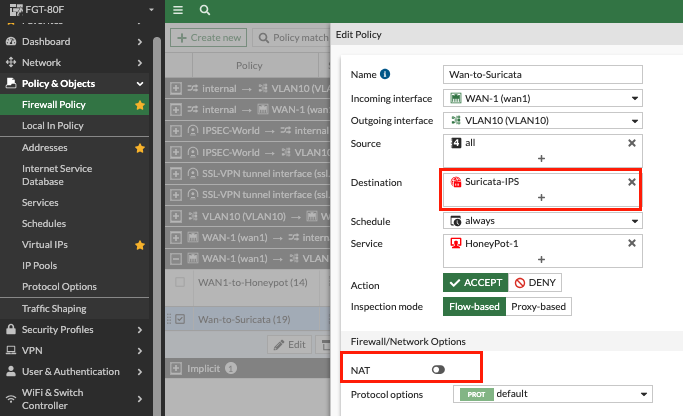

จากนั้นก็นำไปใช้งานโดยไปกำหนด Policy ที่ Firewall

โดยกำหนดให้ Destination เป็น VirtualIPs ที่ได้ Map ไว้จากด้านบน

อย่าลืม Disable NAT ด้วย เพราะเราจะทำให้ได้ Log ที่วิ่งเข้ามาที่เครื่องได้ IP จริงจาก Public

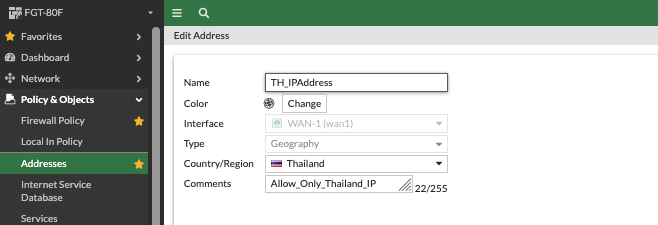

การสร้าง Geo Location ให้เฉพาะ IP ภายในประเทศเข้าได้เท่านั้น

ขั้นแรกให้ไปที่เมนู Policy&Objects > Addresses และเลือก Type เป็น Geography / Thailand

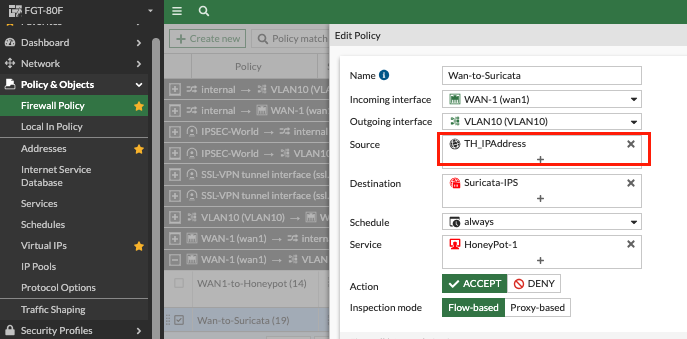

การนำไปใช้ ให้เลือก Source จาก Address ที่ได้สร้างไว้

การตั้งค่า SD-WAN บน Fortigate เพื่อใช้งาน Internet มากกว่า 1 เส้น

เคสตัวอย่าง มี Internet ที่ใช้งาน อยู่ 2 เส้น โดยเป็น ISP คนละค่าย True และ NT

จุดประสงค์ของการตั้งค่าคือต้องการให้ True เป็น Internet เส้นหลัก จะสลับอัตโนมัติไปใช้งาน NT ในกรณีที่

True Fiber มีปัญหาไม่สามารถใช้งานได้ เมื่อ True กลับมาใช้งานได้แล้วก็จะสลับกลับมาใช้งานเป็นเส้นหลักเหมือนเดิม

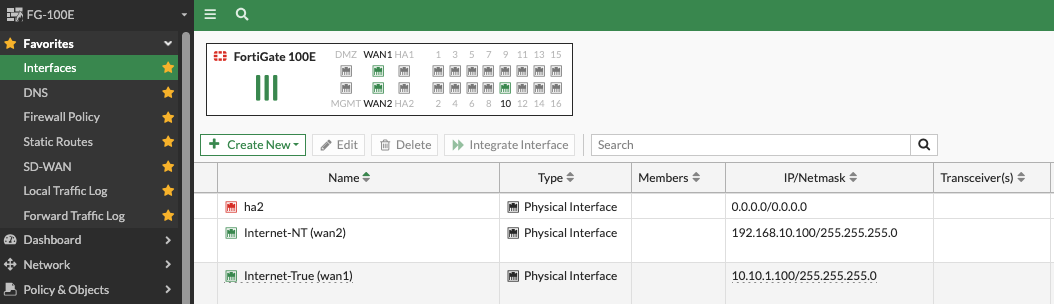

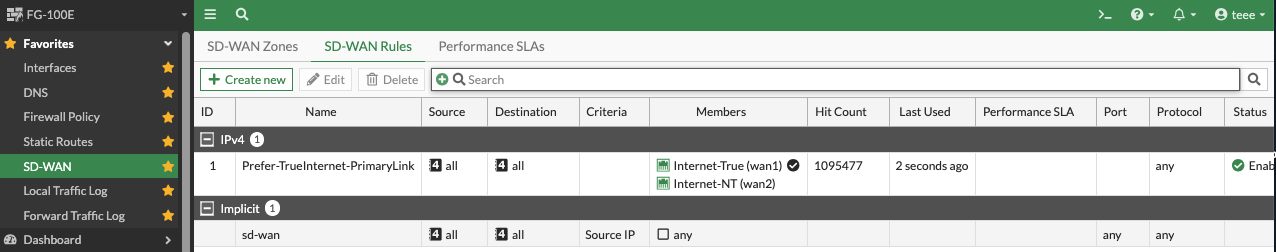

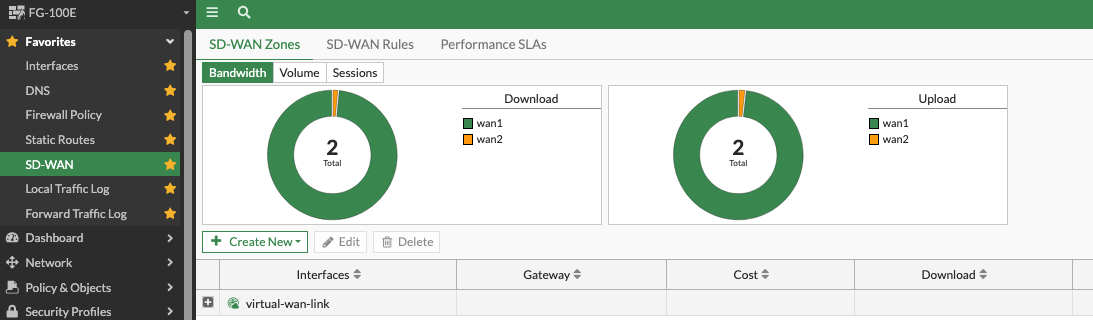

1. ขั้นแรกตั้งค่า SD-WAN ให้สามารถใช้งาน Internet ได้ก่อน โดยตั้งค่าให้ต่อไปที่พอร์ท WAN1(True), WAN2(NT)

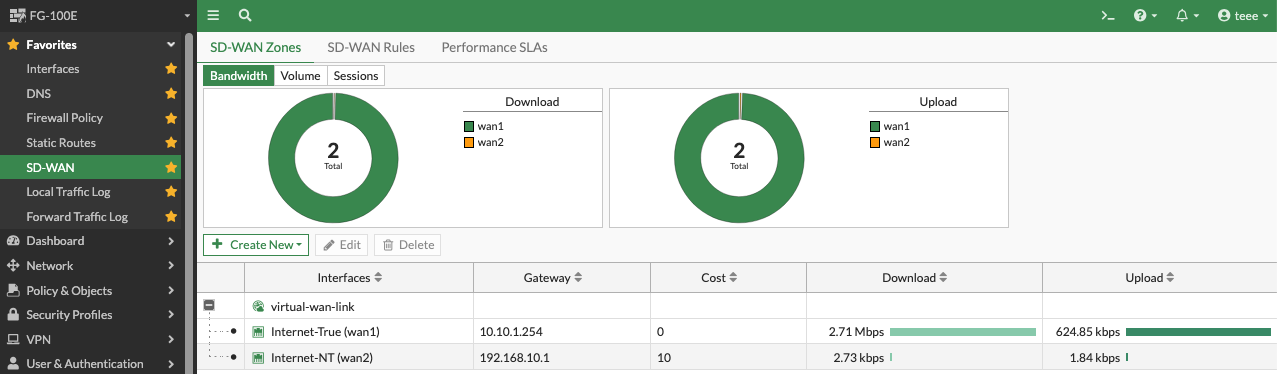

2. เพิ่ม Link ไปที่ SD-WAN ตามด้วย Cost ถ้ายิ่งน้อยคือจะให้ความสำคัญมาก่อนเป็นอันดับแรก

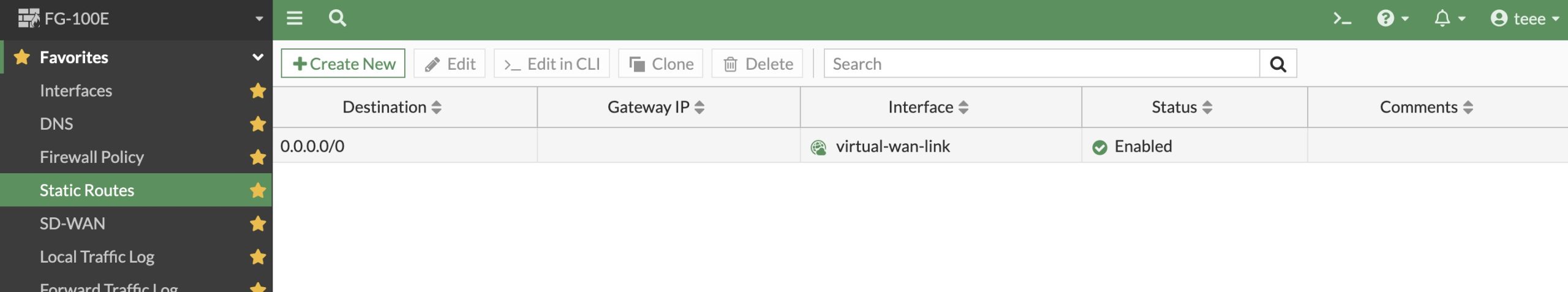

Statc Route ให้ชี้ Destination ไปที่ 0.0.0.0/0.0.0.0 เลือก Interface เป็น virtual-wan-link ตามตัวอย่าง

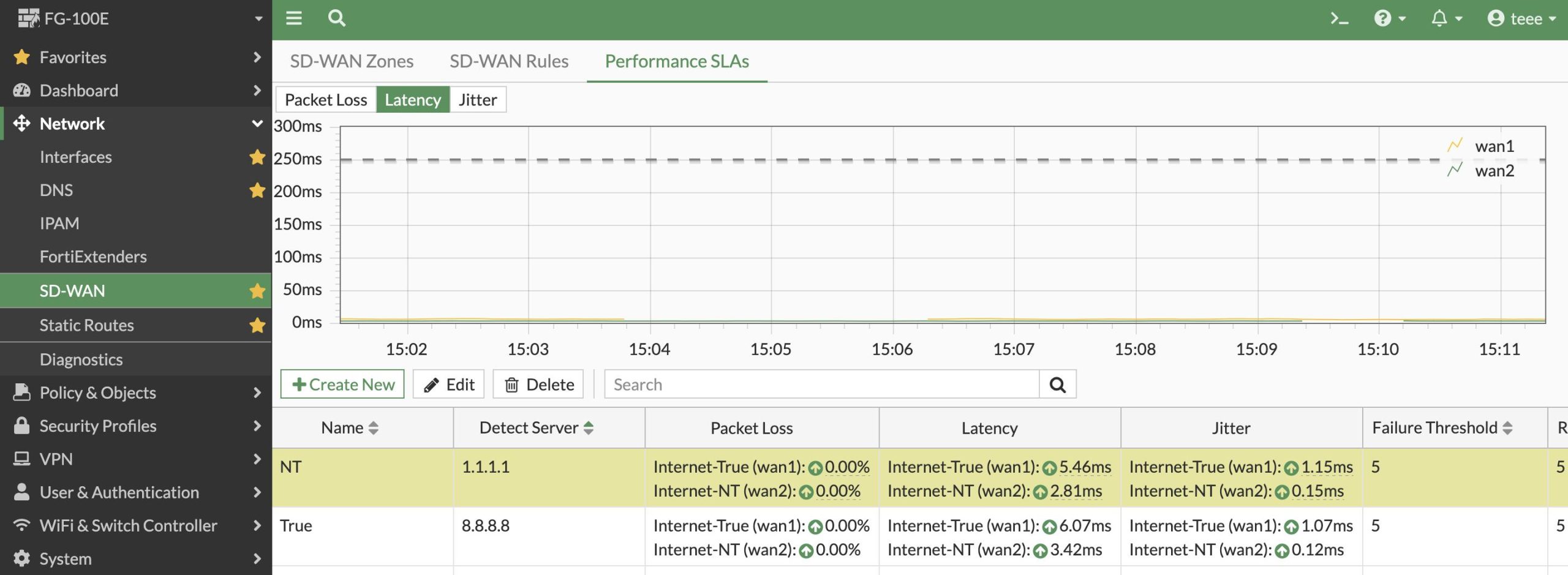

3. ถ้าจะ Monitor Link ด้วยก็ไห้ไปที่ SD-Wan เปิด SLA-target Ping

4. ข้อนี้สำคัญมากคือต้องการให้ True เป็น Link หลัก ถ้า Fiber ขาด ใช้งานไม่ได้ให้สลับไปใช้งาน NT และเมื่อ

ซ่อม Link กลับมาใช้งานได้แล้ว Fortigate ก็จะสลับกลับมาใช้งาน Link True เหมือนเดิม

Interface selection strategy > Manual

Interface preference > เลือก Interface True เป็น Link แรก เลือก NT เป็น Link ที่ 2 ตามลำดับ

5. สุดท้ายอย่าลืมเช็คหน้า Dash Board ตามสีว่า ใช้งาน Link ไหนอยู่

6. หรือเช็ค Speed test ที่เว็บ https://www.speedtest.net/th จะมีบอกว่า Internet ที่ใช้งานวิ่งออกไปที่ ISP จ้าวไหน

วิธีการเก็บ Log IP ของ Client บน Fortigate โดยไม่ NAT

จุดประสงค์ของการทำคือต้องการเก็บ Log IP Client ที่วิ่งผ่าน Fortigate โดยไม่ NAT

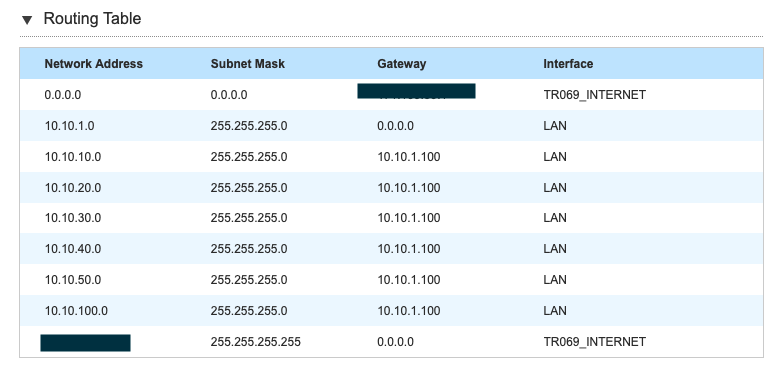

1. ที่ Router จะต้องทำ Static Route กลับมายังขา External ของ Fortigate ด้วย

2. ที่ Fortigate เอา NAT ออก ให้ NAT ครั้งเดียวที่ Router พอแล้วจะได้ไม่ต้อง NAT ซ้ำซ้อนกันสองรอบ

**ถ้าไม่ได้ทำ Static Route กลับมาที่ Router จะต้อง Enable NAT ด้วย ไม่งั้นออกเน็ทไม่ได้ และ Log ที่เห็นก็จะเจอแค่ IP Interface LAN ของ Fortigate ไม่ได้ระบุว่ามาจากเครื่องไหน **